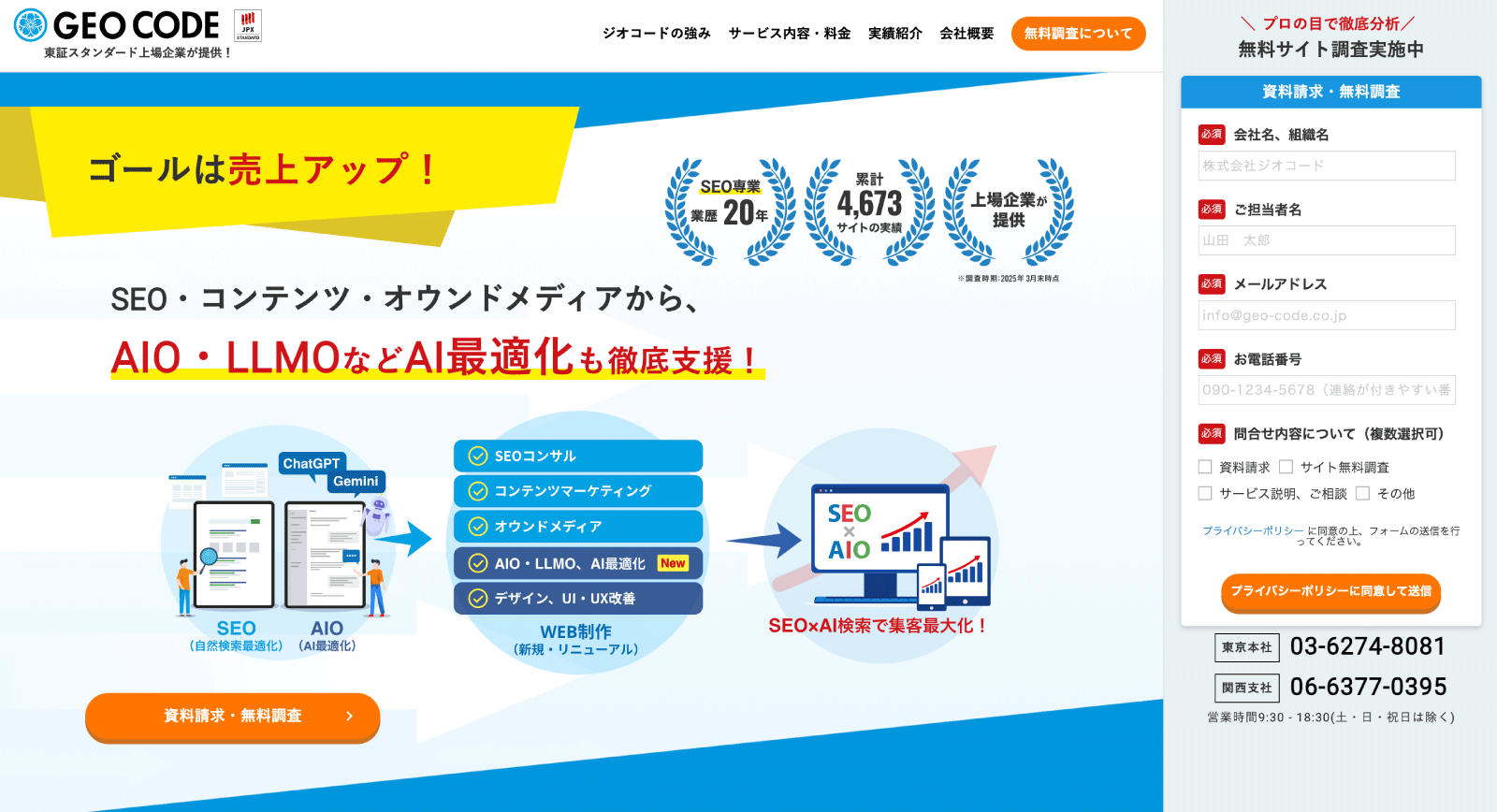

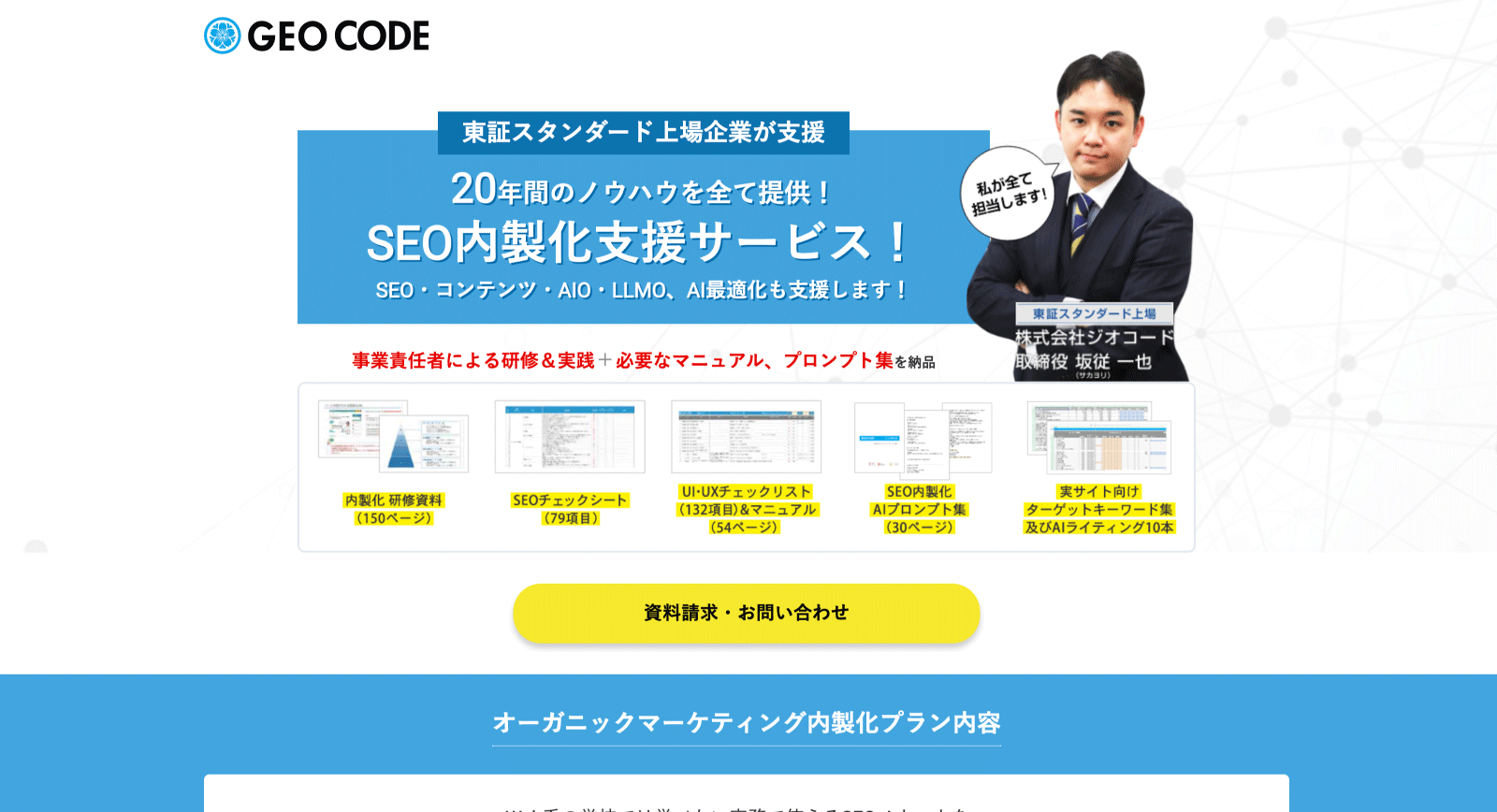

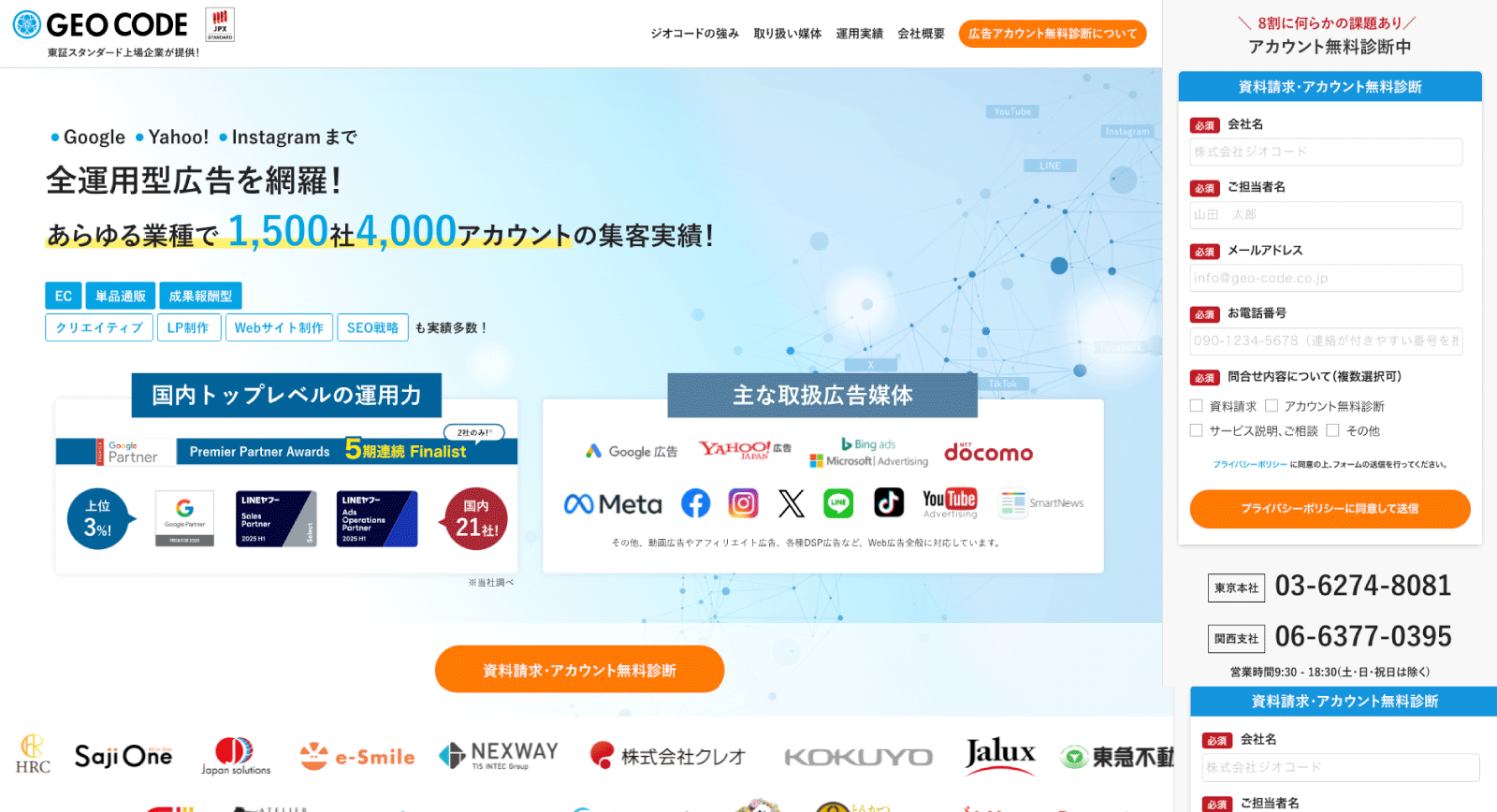

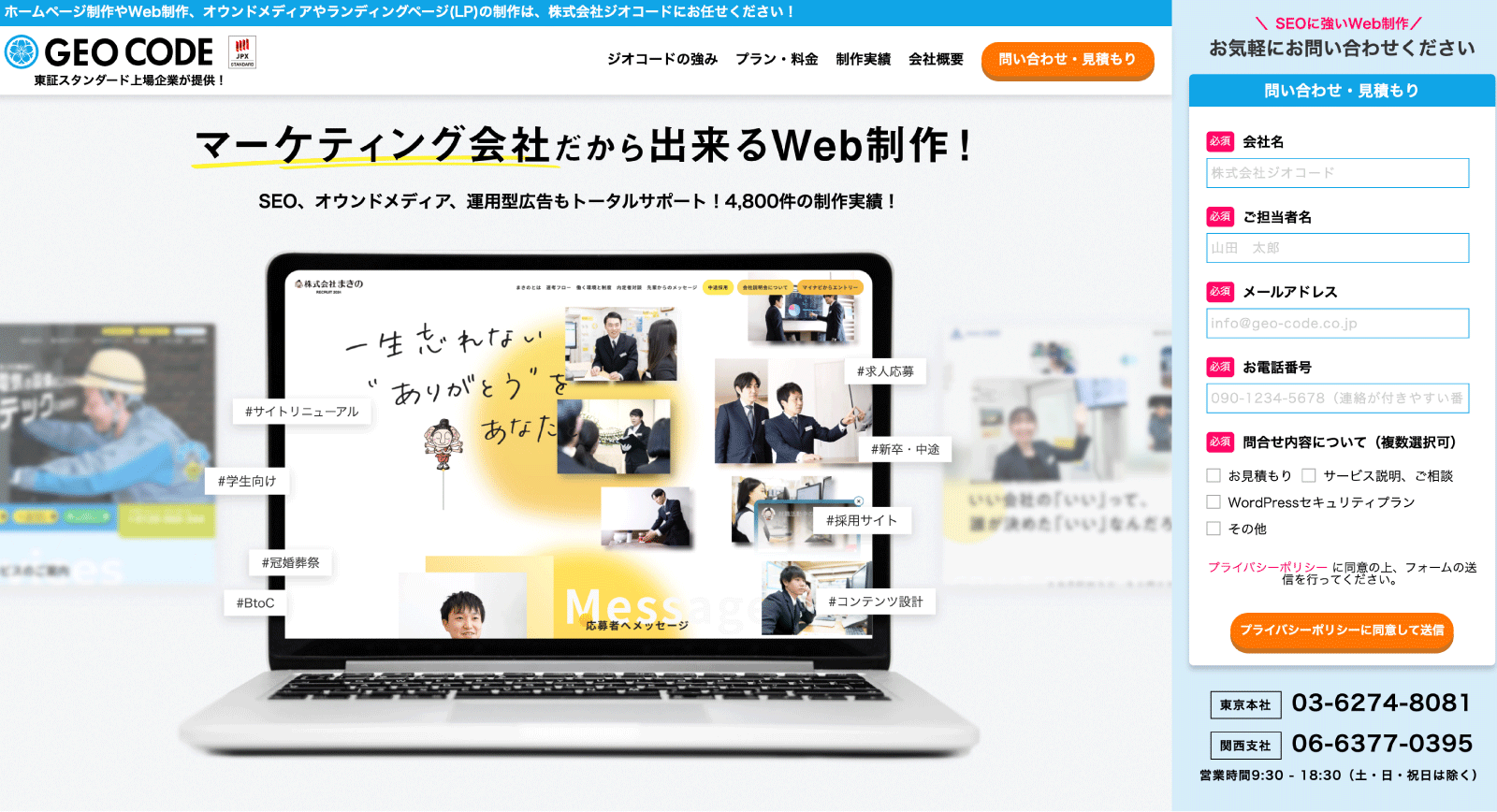

東証スタンダード上場企業のジオコードが運営!

SEOがまるっと解るWebマガジン

更新日:2026年 04月 07日

WordPressプラグイン脆弱性情報(2026年4月6日)

WordPressプラグイン脆弱性情報(2026年4月6日)

【監修】株式会社ジオコード SEO事業 責任者

栗原 勇一

弊社では、WordPressサイトのセキュリティ対策を包括的にサポートする「セキュリティプラン」をご提供しています。このプランの一環として、毎週WordPressプラグインの脆弱性情報を調査・確認し、リスクのあるプラグインをいち早くお客様へご共有しています。

今週は W3 Total Cache・ElementsKit・Kadence Blocks・WooPayments・Ultimate Member・MW WP Form など、国内外を問わず広く使われているWordPressプラグインで、合計40件のセキュリティ脆弱性が新たに確認されました。

なかでもアクティブインストール数が5万件を超える15プラグインは、悪用された場合にサイトの乗っ取りや情報漏洩につながる深刻なリスクを含んでいます。御社サイトで該当するプラグインをお使いでないか、今一度ご確認ください。

目次

要緊急確認|アクティブインストール数5万件以上のプラグイン

以下のプラグインは、該当バージョンをご利用の場合、サイトが第三者に乗っ取られるリスクが非常に高い状態です。直ちに使用しているプラグインに該当がないかご確認ください。

サイトの管理を制作会社や外部のWeb担当者に委託されている場合は、このリストを共有のうえ、速やかに確認・対応を依頼してください。

- Paid Membership Plugin, Ecommerce, User Registration Form, Login Form, User Profile & Restrict Content – ProfilePress

- Kadence Blocks — Page Builder Toolkit for Gutenberg Editor

- ElementsKit Elementor Addons – Advanced Widgets & Templates Addons for Elementor

- WP Shortcodes Plugin — Shortcodes Ultimate

- Royal Addons for Elementor – Addons and Templates Kit for Elementor

- Ultimate Member – User Profile, Registration, Login, Member Directory, Content Restriction & Membership Plugin

- W3 Total Cache

- MW WP Form

- Database for Contact Form 7, WPforms, Elementor forms

- Booking for Appointments and Events Calendar – Amelia

- Kubio AI Page Builder

- Query Monitor – The developer tools panel for WordPress

- User Profile Builder – Beautiful User Registration Forms, User Profiles & User Role Editor

- WooPayments: Integrated WooCommerce Payments

- Loco Translate

今週の要注目プラグイン|MW WP Form

■ プラグイン概要

MW WP Form は、WordPressで問い合わせフォームを作成できる国産プラグインです。シンプルな操作性と日本語対応の充実度から、国内サイトを中心に幅広く利用されています。なお、現在は開発が停止されており、必要最低限のメンテナンスリリースのみの提供となっています。

■ 配布数

アクティブインストール数:200,000件以上 / 累計ダウンロード数:175万回以上

■ 今回の脆弱性(CVE-2026-4347)で何が起こるか

深刻度:高(CVSS v3.1スコア:8.1) / 対象バージョン:5.1.0以下

今回発見された脆弱性は「任意ファイル移動(Arbitrary File Move)」と呼ばれる種類のものです。フォームにファイルアップロードフィールドが設置されており、かつ「問い合わせデータをデータベースに保存する」オプションが有効になっている場合に悪用が可能となります。

攻撃者はログインなどの認証を一切必要とせず、サーバー上の任意のファイルを別の場所へ移動させることができます。たとえば、WordPressの設定ファイルである wp-config.php を移動・上書きされた場合、サイト全体が機能停止に陥ったり、データベースへの接続情報が漏洩したりするおそれがあります。最悪の場合、サーバー上で任意のコードを遠隔実行(リモートコード実行)されるリスクがあり、サイトの完全な乗っ取りにつながる可能性があります。

【対応】プラグインを最新バージョンへ更新するとともに、ファイルアップロード機能の使用有無とデータベース保存オプションの設定を今一度ご確認ください。

■ わかりやすく解説すると…

たとえば、あなたの家(=サーバー)の鍵のかかった書類棚(=wp-config.php などの重要ファイル)を、見知らぬ人が勝手に別の場所へ移してしまえる状態をイメージしてください。

MW WP Form は問い合わせフォームのプラグインですが、「ファイルを添付できる設定」と「問い合わせ内容をデータベースに保存する設定」を両方オンにしているサイトでは、この問題が発生します。

悪意のある第三者がフォームを悪用すると、サーバー内のファイルを意図しない場所へ動かすことができてしまいます。これにより、

- サイトが突然表示されなくなる(機能停止)

- データベースのID・パスワードが盗まれる(情報漏洩)

- サイトを外部から自由に操作される(完全乗っ取り)

といった被害につながる可能性があります。

特にログインや会員登録など一切不要で外部から攻撃できる点が深刻です。「うちは小さいサイトだから大丈夫」ということはなく、ボットによる自動攻撃の標的になることも十分考えられます。心当たりのある設定をお使いの方は、まずプラグインのバージョン確認と更新をお願いします。

なおこのプラグインは開発が終了されておりいつ使えない状況になるか分かりません。

気になる方は早めに別のフォームの切り替えをご検討ください。

その他の脆弱性検出プラグイン

以下のプラグインは、今すぐ緊急対応が必要なレベルではありませんが、サイトダウンやサイトの乗っ取りにつながるリスクを含む脆弱性が確認されています。

お使いのプラグインに該当がある場合は、社内の担当者、または制作・管理を委託している外部の担当者へご確認ください。

- WPFunnels – Funnel Builder for WooCommerce with Checkout & One Click Upsell

- wpForo Forum

- Visitor Traffic Real Time Statistics

- Text to Speech – TTSWP

- Listeo-Core – Directory Plugin by Purethemes

- Widgets for Social Photo Feed

- WP Travel Engine – Tour Booking Plugin – Tour Operator Software

- WCFM – Frontend Manager for WooCommerce

- Simple Shopping Cart

- Xpro Addons — 140+ Widgets for Elementor

- Gutenverse – Ultimate WordPress FSE Blocks Addons & Ecosystem

- Pie Register – User Registration, Profiles & Content Restriction

- Perfmatters

- MSTW League Manager

- Webmention

- King Addons for Elementor – 80+ Elementor Widgets, 4 000+ Elementor Templates, WooCommerce, Mega Menu, Popup Builder

- Minify HTML

- Auto Post Scheduler

- Ibtana – WordPress Website Builder

- TrueBooker – Appointment Booking and Scheduler System

- Gravity SMTP

- Everest Forms Pro

- Debugger & Troubleshooter

- Contact Form by Supsystic

- WP Lightbox 2

最後に

WordPressに関するアップデートやセキュリティ対策についてのお困りごとは一度弊社にお問い合わせください。

WordPressの無料の脆弱性診断も行っております。