サイト乗っ取り対策は何から始めるべきか。被害を防ぐために今すぐ見直したい実践ポイント

2026年4月30日

東証スタンダード上場企業のジオコードが運営!

Web制作がまるっと解るWebマガジン

【監修】株式会社ジオコード Web制作事業 責任者

坂従 一也

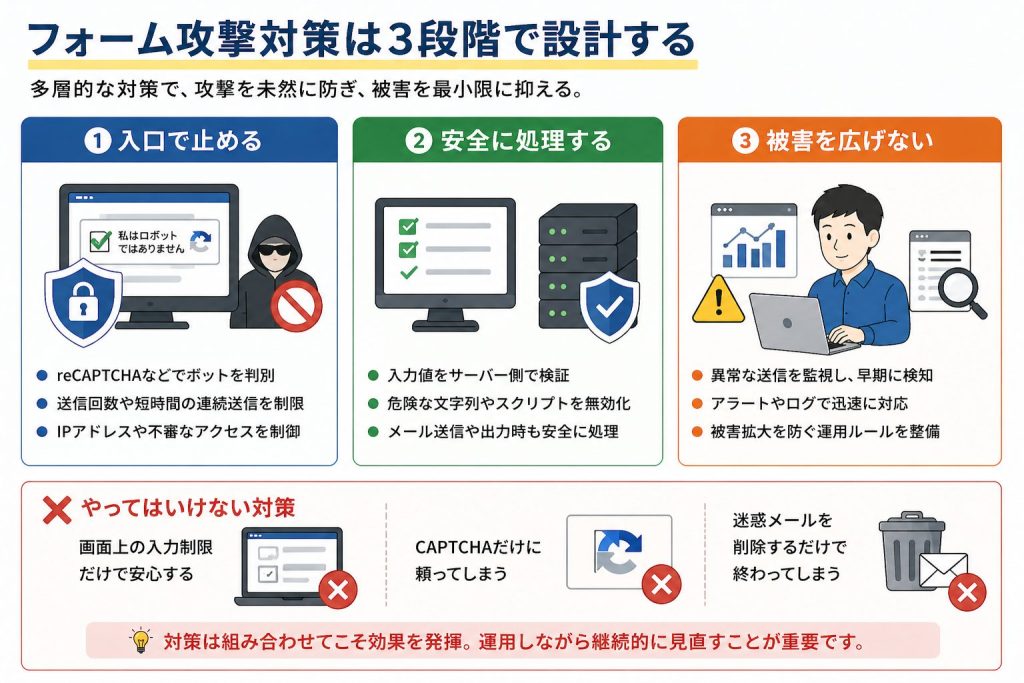

フォーム攻撃対策で重要なのは、不正な送信を入口で減らすことと、万が一攻撃を受けても被害が広がりにくい設計にしておくことです。問い合わせフォームや申込フォームは、ユーザーとの接点として欠かせない一方で、迷惑送信や自動化ボット、不正ログイン試行、脆弱性探索の入口として悪用されることがあります。

そのため、フォーム攻撃対策は単なるスパム対策だけで考えるべきではありません。送信前の防御、受け取った入力値の安全な処理、異常発生時の対応までを含めて設計することが重要です。見た目の迷惑メールを減らすだけでなく、フォームそのものを安全に運用できる状態に整える必要があります。

目次

フォーム攻撃を軽く見てはいけません。被害は迷惑メールが届くだけに見えますが、実際には問い合わせ対応の遅れ、サーバー負荷の増加、重要な連絡の見落とし、不正ログインの試行、脆弱性の悪用などにつながる可能性があります。

特に問い合わせフォームや資料請求フォームは、外部から誰でも送信できる仕組みであるため、攻撃者にとって試しやすい場所です。大量送信によって管理者の確認作業が増えれば、通常業務に支障が出ることもあります。また、ログインフォームや会員登録フォームが攻撃対象になった場合は、アカウント乗っ取りや不正登録に発展するおそれがあります。

つまり、フォーム攻撃は単なる迷惑行為ではなく、Webサイト全体の信頼性や業務継続に影響するリスクとして考える必要があります。

フォーム攻撃対策を進める際は、まずどのような攻撃を受ける可能性があるのかを整理することが重要です。フォームに届く攻撃はすべて同じではなく、単純な営業スパム、自動化ボットによる大量送信、ログインフォームを狙った不正アクセス、入力欄を悪用した脆弱性攻撃など、目的も手口も異なります。

攻撃の種類を分けずに対策を考えると、CAPTCHAを入れただけで安心してしまったり、入力処理の安全性を見落としたりする可能性があります。フォーム攻撃対策では、まず攻撃の目的を整理し、それぞれに合った防御を組み合わせることが大切です。

問い合わせフォームへの迷惑送信と、ログインフォームへの不正ログイン試行は、同じフォームを狙った攻撃でもリスクの性質が異なります。迷惑送信は業務妨害や確認作業の増加につながりますが、不正ログイン試行はアカウント乗っ取りや情報漏えいに発展する可能性があります。

そのため、問い合わせフォームでは送信回数の制限やボット対策が重要になります。一方で、ログインフォームでは多要素認証やログイン試行の監視、異常なアクセスの検知まで含めた対策が必要です。フォームごとの役割に応じて、必要な防御を分けて考えることが重要です。

フォームはユーザーから情報を受け取る仕組みであるため、不正な文字列やスクリプトを送り込まれる入口にもなります。入力値の扱いが不適切な場合、クロスサイトスクリプティングやメールヘッダインジェクションなどの脆弱性につながる可能性があります。

そのため、フォーム攻撃対策では、迷惑送信を止めるだけでなく、受け取った値をどのように検証し、どこに出力し、どの処理に渡すのかまで確認する必要があります。見た目は普通の送信に見えても、内部処理が甘ければ攻撃に利用されるおそれがあります。

近年のフォーム攻撃は、人が一件ずつ送信するのではなく、自動化されたボットによって短時間に大量実行されるケースが多くなっています。ボットは送信頻度や文面を変えながら繰り返し攻撃するため、単純なNGワード設定だけでは十分に防げません。

そのため、送信内容だけでなく、送信頻度や操作パターン、IPアドレスの偏り、短時間での連続送信なども確認する必要があります。フォーム攻撃対策では、入力内容を見るだけでなく、挙動そのものを監視する考え方が欠かせません。

フォーム攻撃対策を実務で機能させるには、入口で止める対策、安全に処理する対策、被害を広げない対策を組み合わせる必要があります。どこか一箇所だけを強化しても、別の弱点から攻撃される可能性があるためです。

たとえば、CAPTCHAでボット送信を減らしても、入力値の処理が不十分であれば脆弱性を悪用される可能性があります。逆に、入力処理が安全でも、大量送信を受け続ければ業務負荷やサーバー負荷が増大します。フォーム攻撃対策は、多層的に設計することが基本です。

大量の迷惑送信やボット投稿を減らすには、まず入口で自動化された送信を抑えることが重要です。reCAPTCHAなどのボット対策を導入することで、人間による正当な送信と自動化された不審な送信を判別しやすくなります。

ただし、CAPTCHAだけに頼るのは危険です。送信回数の制限、IP単位の制御、短時間での連続送信の抑制などを組み合わせることで、単純な大量送信をより効果的に防ぐことができます。

フォームに入力された値は、見た目が自然でも安全とは限りません。攻撃者はブラウザ上の入力制限を回避し、直接リクエストを送ることができます。そのため、JavaScriptによる入力チェックだけでは不十分です。

必須項目や文字数、文字種の確認はもちろん、サーバー側でも同じように検証し、出力時には適切にエスケープする必要があります。フォーム内容をメール送信に使う場合も、改行やヘッダに関わる入力を安全に処理しなければなりません。

会員情報の変更、申し込み確定、パスワード再設定など、ログイン状態で使うフォームでは、CSRF対策や認証情報の保護も重要になります。利用者が意図していない操作を外部サイトから実行されると、アカウント情報の変更や不正な申し込みにつながる可能性があります。

そのため、認証付きフォームでは、CSRFトークンの導入、セッション管理、ログイン試行の監視、多要素認証などを組み合わせて守る必要があります。フォーム単体ではなく、認証まわり全体を含めて安全性を確認することが重要です。

フォーム攻撃対策では、対策を入れているように見えて、実際には十分に機能していないケースがあります。特に危険なのは、画面上の入力制限だけで安全だと思い込むことです。ブラウザ上の制御は回避される可能性があるため、サーバー側で検証していなければ本質的な対策にはなりません。

また、CAPTCHAを入れただけで安心するのも避けるべきです。CAPTCHAは有効な対策の一つですが、すべての不正送信や脆弱性攻撃を防げるわけではありません。送信制限、入力検証、監視、ログ確認と組み合わせて初めて効果を発揮します。

さらに、迷惑送信を受けたあとに受信メールだけを削除して終わる対応も不十分です。大量送信が起きた原因や、危険な入力が混ざっていなかったかを確認しなければ、同じ攻撃を繰り返される可能性があります。

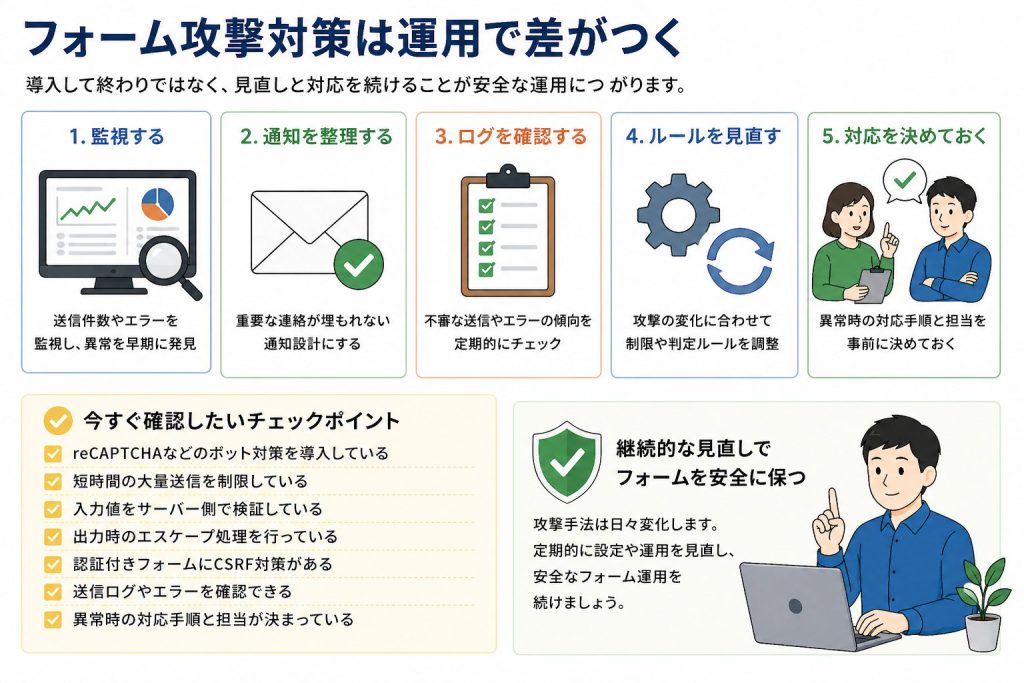

フォーム攻撃対策は、ツールや機能を導入しただけでは十分ではありません。実際に被害を減らすには、どの送信を怪しいと判断するのか、誰が確認するのか、どの時点で遮断や保留を行うのかまで決めておく必要があります。

攻撃者は一度対策されても、送信内容やタイミングを変えて再び試行することがあります。そのため、フォーム攻撃対策は導入して終わりではなく、運用しながら改善していくことが大切です。

フォーム攻撃は、送信内容よりも送信頻度や送信元の偏りに異常が出ることがあります。普段の送信件数を把握していなければ、短時間の大量送信や異常な失敗率に気づくのが遅れます。

そのため、フォームごとの通常時の送信件数を把握し、急増した場合に確認できる体制を整えておくことが重要です。監視は攻撃後の確認ではなく、被害を広げないための早期発見の仕組みです。

フォーム攻撃を受けると、管理者宛ての通知メールが大量に届き、重要な問い合わせが埋もれてしまうことがあります。これにより、正当なユーザーからの連絡を見逃したり、対応が遅れたりする可能性があります。

そのため、通知先の分離、件名ルールの統一、保留キューの活用などを検討し、攻撃時でも業務が止まりにくい設計にしておくことが重要です。フォーム攻撃対策では、送信を止めるだけでなく、受信後の業務影響まで考える必要があります。

一度設定した対策も、時間が経つと効果が弱まることがあります。攻撃者が文面や送信タイミングを変えることで、既存のルールを回避してくるためです。

そのため、送信ログや不正送信の傾向を定期的に確認し、しきい値や制限条件を見直すことが重要です。正当な送信を妨げすぎず、不正な送信を止めやすい状態へ調整し続けることで、フォーム攻撃対策は長く機能します。

フォーム攻撃対策を見直す際は、まず現在のフォームがどの程度守られているかを確認することが重要です。問い合わせフォームや申込フォームにボット対策が入っているか、短時間の大量送信を制限できるか、入力値をサーバー側で検証しているかを確認してください。

また、送信内容を画面やメールに出力する処理が安全か、認証付きフォームにCSRF対策が入っているか、送信ログを確認できるかも重要です。さらに、通知メールが大量に届いた場合でも重要な問い合わせを見落とさない設計になっているか、攻撃時に誰が対応するかまで決まっているかを見直す必要があります。

この確認で一つでも曖昧な点があれば、そこが攻撃時の弱点になります。フォームは外部に開いた入口だからこそ、普段から安全性を確認しておくことが大切です。

フォーム攻撃対策では、普段の防御だけでなく、実際に大量送信や不審な入力が発生したときの初動対応も重要です。攻撃が始まると、短時間で迷惑送信が増え、通知メールがあふれ、管理画面の確認負荷が高まる可能性があります。

初動が遅れると、業務への影響が広がるだけでなく、脆弱性を探る攻撃を見逃すおそれもあります。そのため、異常時に何を優先するのかを事前に決めておくことが大切です。

大量送信や不審な投稿が続いている場合は、最初から原因を細かく調べるよりも、まず被害拡大を止めることが重要です。状況に応じて、一時的な送信停止、対象フォームの公開制限、レート制限の強化、追加認証の有効化などを検討します。

入口を開けたまま調査を続けると、迷惑送信やサーバー負荷がさらに増える可能性があります。まず流入を絞り、そのうえで原因や攻撃手口を確認する方が現実的です。

攻撃を受けた際にすべての送信を止めると、正当な問い合わせや申し込みまで失う可能性があります。そのため、送信元、送信頻度、文面、操作パターンなどを確認し、正常な送信と不正な送信を切り分けることが重要です。

特定のIPアドレスから短時間に大量送信されている場合や、同じ文面が繰り返されている場合は、不正送信として扱いやすくなります。一方で、正当なユーザーの送信まで止めないよう、慎重に判断する必要があります。

迷惑送信に見えても、その中に脆弱性を探る入力が混ざっていることがあります。危険な文字列や想定外のパラメータが含まれていないかを確認し、入力処理や出力処理に問題がないかを点検することが重要です。

特に、入力値を画面に表示する処理や、メール本文・メールヘッダに利用する処理がある場合は注意が必要です。フォーム攻撃を受けた後は、単に件数を減らすだけでなく、安全な実装になっているかまで確認する必要があります。

すべての対策を一度に実施するのが難しい場合は、まず影響が大きい部分から優先して取り組むべきです。最初に見直すべきなのは、ボット対策、送信回数の制限、サーバー側の入力検証、通知メールの整理です。

特に、問い合わせフォームが外部に公開されている場合は、自動送信を減らす仕組みを早めに導入する必要があります。そのうえで、入力値を安全に処理できているかを確認し、攻撃を受けた際に通知が埋もれないように運用を整えてください。

難しいことから始める必要はありません。まずは「大量送信を減らす」「危険な入力を処理しない」「異常に気づける状態にする」という3点を押さえるだけでも、フォーム攻撃への耐性は大きく変わります。

サイトのセキュリティ対策は、一度設定して終わるものではありません。更新漏れや設定ミス、監視不足といった小さな隙が積み重なることで、不正アクセスや改ざんといった被害につながる可能性があります。

日々の運用の中で対策を継続できているか、現状の設定に見落としがないかを定期的に見直すことが重要です。しかし、専門知識が必要な領域も多く、社内だけで適切に管理し続けるのは簡単ではありません。

株式会社ジオコードのセキュリティプランでは、サイトの現状をもとにリスクを洗い出し、必要な対策の提案から実施、さらに継続的な監視までを一貫してサポートしています。

単なる診断にとどまらず、実際の運用に合わせた改善を行うことで、対策が形だけで終わらない実効性のあるセキュリティ体制を構築することが可能です。

現在の対策に不安がある場合や、何から見直すべきか判断できない場合は、一度専門家によるチェックを受けることで、見えていなかったリスクに気づける可能性があります。

サイトの安全性は、事前の対策で大きく変わります。問題が発生してから対応するのではなく、被害を防ぐための準備として、今の状態を見直してみてはいかがでしょうか。

CAPTCHAは有効な対策の一つですが、それだけで十分とは言えません。自動送信を減らす効果は期待できますが、入力値の不正処理や認証フォームへの攻撃、通知メールの混乱までは防ぎきれないためです。

フォーム攻撃対策では、CAPTCHAに加えて、送信回数の制限、サーバー側の入力検証、監視、ログ確認を組み合わせることが重要です。

まずは送信量を抑えることを優先してください。対象フォームの一時制限、レート制限の強化、ボット対策の追加などで被害拡大を止めたうえで、送信ログや送信内容を確認します。

その後、同じ攻撃を繰り返されないように、送信条件や通知ルール、入力検証の設定を見直すことが重要です。

フォーム攻撃そのものが直接SEO評価を下げるとは限りません。しかし、大量送信によってサイトが重くなったり、脆弱性を悪用されて改ざんされたりすると、検索評価やユーザー信頼に悪影響が出る可能性があります。

そのため、フォーム攻撃対策はサイト運用の安定性を守る意味でも重要です。

フォーム攻撃対策で重要なのは、不正送信を減らす機能を導入することだけではありません。入力を安全に処理し、不審な挙動を監視し、異常時に被害を広げない運用まで含めて設計することが必要です。

フォームはユーザーから情報を受け取る重要な窓口である一方、自動化ボット、不正ログイン試行、偽アカウント作成、脆弱性探索などの入口にもなりやすい場所です。そのため、入口で止める対策、安全に処理する実装、攻撃後の初動対応を組み合わせることが欠かせません。

一つの機能だけでフォーム攻撃を完全に防ぐことはできません。継続的に送信状況を確認し、ルールを見直しながら、正当なユーザーの利便性を保ちつつ不正な送信を減らしていくことが、最も現実的で効果的なフォーム攻撃対策です。