wordpress 高速化~誰でも簡単に実施できる3つの方法

2020年7月21日

東証スタンダード上場企業のジオコードが運営!

Web制作がまるっと解るWebマガジン

【監修】株式会社ジオコード Web制作事業 責任者

坂従 一也

サイト乗っ取り対策で最優先すべきなのは、「侵入されにくい状態」を事前に構築することです。実際の被害の多くは、ソフトウェアの更新不足や認証の弱さ、監視体制の不備といった基本対策の欠如によって発生すると報告されています。

公的機関や技術ガイドにおいても、ソフトウェアの更新管理、多要素認証の導入、バックアップの適切な運用、監視体制の整備が共通して重要とされています。つまり、特別な高度対策よりも、基本を継続して漏れなく実施することが最も効果的な防御になります。

目次

サイト乗っ取り対策は、被害発生後に復旧するよりも、侵入口を事前に減らす方が圧倒的に効果的です。公開されているWebサイトは常に外部からの攻撃対象となるため、更新漏れや認証の甘さがあるだけでリスクが高まります。

そのため、まずは基本対策を確実に実施し、侵入されにくい状態を維持することが重要です。

WordPressなどのCMS本体やテーマ、プラグインの更新を後回しにすると、既知の脆弱性を突かれるリスクが高まります。未修正の脆弱性は重大なリスクとされており、早期の対応が推奨されています。

更新作業は単なる不具合修正ではなく、乗っ取り対策の中核となる重要な取り組みです。継続的に最新状態を維持することが、安全性を保つ基本になります。

IDとパスワードのみの認証では、漏えいや総当たり攻撃に対して十分とは言えません。多要素認証を導入することで、仮に認証情報が流出した場合でも、不正ログインを防ぎやすくなります。

CMSの管理画面だけでなく、サーバーやクラウドサービス、ドメイン管理など、重要な操作に関わるすべての管理画面に対して設定することが望まれます。

バックアップが本番環境と同じ場所に保存されている場合、攻撃時に同時に削除や改ざんが行われる可能性があります。そのため、バックアップは本番環境とは分離された場所に保管することが重要です。

また、バックアップ用の認証情報を通常運用と分けて管理することで、不正アクセス時の影響を最小限に抑えることができます。重要なのは、バックアップが存在することではなく、攻撃時にも確実に復元できる状態であることです。

監視体制が整っていない場合、侵害の発見が遅れる可能性があります。サイトの改ざんや不正なコードの埋め込みは、運営者が気づく前に検索結果や利用者への警告として表面化することもあります。

そのため、ログイン履歴やアクセスログ、ファイル変更の記録などを日常的に確認し、異常を早期に検知できる体制を整えることが重要です。監視は単なる確認作業ではなく、被害拡大を防ぐための重要な防御手段です。

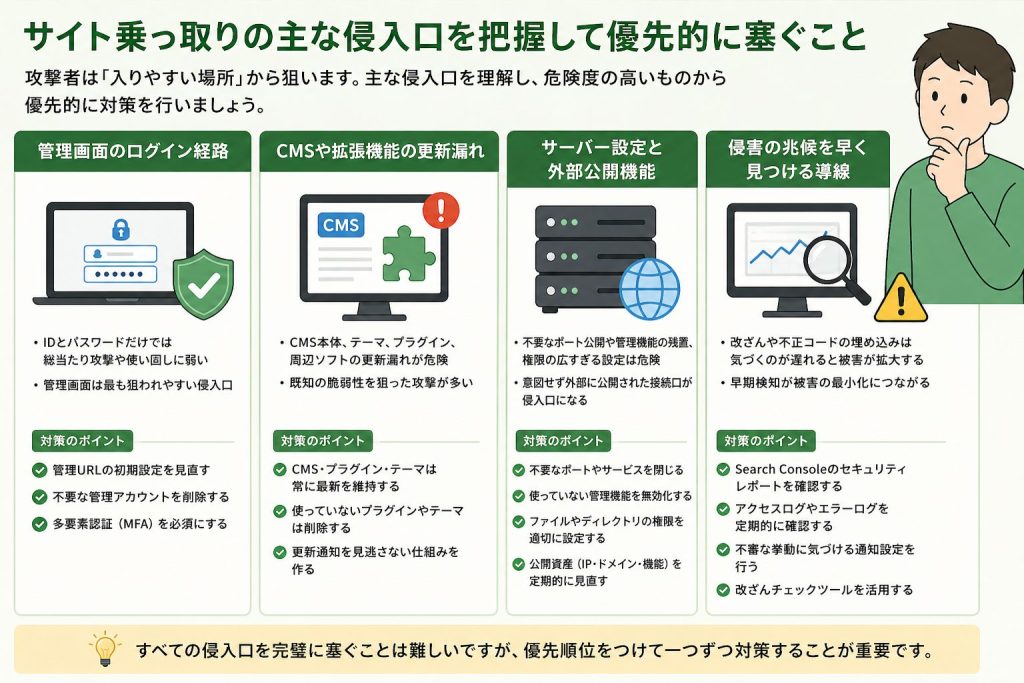

効果的な対策を実施するためには、どこから侵入される可能性があるのかを理解することが不可欠です。攻撃者は無作為に攻撃するのではなく、侵入しやすいポイントを優先的に狙います。

そのため、侵入口となりやすい箇所を把握し、優先順位をつけて対策を講じることが重要です。

管理画面はサイト全体を操作できるため、最も狙われやすい侵入口の一つです。認証が弱い状態では、漏えいした情報の使い回しや総当たり攻撃に対して脆弱になります。

そのため、多要素認証の導入に加えて、不要なアカウントの削除やログイン経路の見直しなどを行い、侵入リスクを低減する必要があります。

CMS本体だけでなく、テーマやプラグイン、関連するソフトウェアの更新漏れも侵入口となります。脆弱性は公開された時点で攻撃対象となるため、更新の遅れはそのままリスクにつながります。

継続的な更新管理を行うことで、攻撃の入口を減らすことができます。

CMSが適切に管理されていても、サーバー設定が不十分であれば侵入される可能性があります。不要なポートの開放や未使用機能の残置、過剰な権限設定などはリスクを高めます。

そのため、公開範囲を必要最小限に絞り、アクセス制御を適切に設定することが重要です。

サイト乗っ取り対策は、ツールを導入するだけでは十分ではありません。実際に機能させるためには、運用ルールとして定着させる必要があります。

管理者権限を持つアカウントが多いほど、侵入経路は増えます。そのため、必要な人のみに権限を付与し、役割ごとにアクセス範囲を制限することが重要です。

定期的に権限を見直すことで、不要なリスクを排除できます。

強固なパスワードを設定していても、使い回しや共有が行われていれば安全とは言えません。特に複数人で運用する場合は、管理ルールを明確にする必要があります。

認証情報の取り扱いを個人任せにせず、組織として管理することが重要です。

更新作業の手順が毎回異なる場合、見落としやミスが発生しやすくなります。事前のバックアップ取得や更新後の動作確認、ログのチェックなど、一定の手順を定めて運用することが重要です。

同じ手順を繰り返すことで、小さな異常にも気づきやすくなります。

制作会社や保守会社に業務を委託している場合でも、対策を完全に任せきりにするのは適切ではありません。責任範囲や緊急時の対応手順が不明確な場合、問題発生時の対応が遅れる可能性があります。

そのため、運用ルールや管理基準を事前に共有し、統一しておくことが重要です。

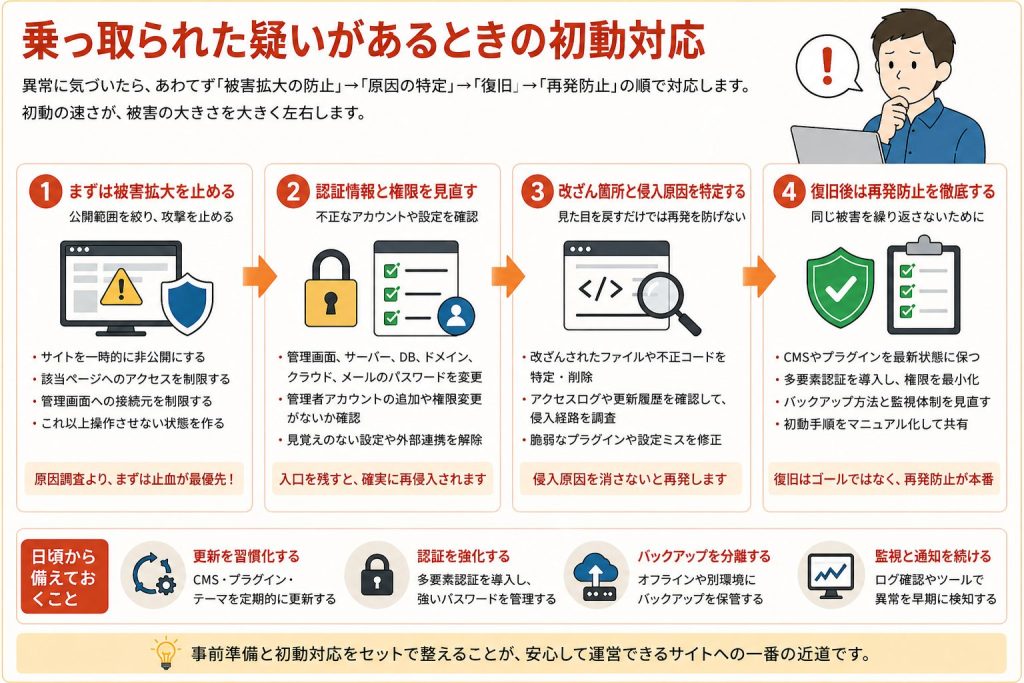

異常が発生した場合は、初動の速さが被害の拡大を左右します。原因の特定よりも先に、被害の拡大を防ぐ対応を優先する必要があります。

サイトの改ざんや不正な挙動が確認された場合には、まず公開範囲を制限し、これ以上の被害拡大を防ぐことが重要です。状況に応じてサイトの一時停止や該当ページの非公開化、管理画面へのアクセス制限などを行う必要があります。

乗っ取りが疑われる場合、見えている被害箇所だけを修正しても十分ではありません。管理画面やサーバー、データベース、ドメイン、メールなど、関連するすべての認証情報を見直す必要があります。

不正なアカウントや設定が残っていないかを確認し、必要に応じてすべて変更することが重要です。

復旧作業は見た目を元に戻すだけでなく、侵入原因の特定と再発防止まで含めて対応する必要があります。ログ解析やファイルの差分確認、更新履歴のチェックなどを行い、どこから侵入されたのかを明らかにすることが重要です。

原因を解消しない限り、再び同じ被害が発生する可能性があります。

現在の運用が安全かどうかを判断するためには、基本対策が確実に実施されているかを確認する必要があります。CMSやプラグインが最新の状態に保たれているか、多要素認証が適用されているか、バックアップが分離して保管されているか、不要なアカウントが削除されているか、監視体制が機能しているかといった点を総合的に見直すことが重要です。

これらのいずれかが欠けている場合、その部分が侵入のきっかけとなる可能性があります。

すべてを一度に実施することが難しい場合でも、基本的な対策を優先して行うことでリスクを大きく下げることができます。CMSの更新、多要素認証の導入、バックアップの取得と分離保管、不要アカウントの削除といった対策は、比較的短時間で実施できるにもかかわらず、高い効果が期待できます。

まずはこれらの基本対策から着手し、段階的に体制を強化していくことが現実的です。

サイトに見覚えのないページが追加されている場合や、検索結果に警告が表示されている場合、不審なログイン履歴が確認された場合などは、乗っ取りの可能性があります。これらの兆候を確認した場合は、速やかに調査と対応を行う必要があります。

WordPress自体が特別に危険というわけではありません。適切に更新され、正しく運用されている場合は安全に利用できます。多くの被害は、更新の遅れや設定不備など運用上の問題によって発生しています。

無料で実施できる対策としては、自動更新の有効化や多要素認証の導入、ログ監視、クラウドストレージを活用したバックアップなどがあります。基本的な対策の多くは無料でも実施可能です。

サイトのセキュリティ対策は、一度設定して終わるものではありません。更新漏れや設定ミス、監視不足といった小さな隙が積み重なることで、不正アクセスや改ざんといった被害につながる可能性があります。

日々の運用の中で対策を継続できているか、現状の設定に見落としがないかを定期的に見直すことが重要です。しかし、専門知識が必要な領域も多く、社内だけで適切に管理し続けるのは簡単ではありません。

株式会社ジオコードのセキュリティプランでは、サイトの現状をもとにリスクを洗い出し、必要な対策の提案から実施、さらに継続的な監視までを一貫してサポートしています。

単なる診断にとどまらず、実際の運用に合わせた改善を行うことで、対策が形だけで終わらない実効性のあるセキュリティ体制を構築することが可能です。

現在の対策に不安がある場合や、何から見直すべきか判断できない場合は、一度専門家によるチェックを受けることで、見えていなかったリスクに気づける可能性があります。

サイトの安全性は、事前の対策で大きく変わります。問題が発生してから対応するのではなく、被害を防ぐための準備として、今の状態を見直してみてはいかがでしょうか。

サイト乗っ取り対策で重要なのは、「侵入を防ぐための事前対策」と「異常発生時の迅速な初動対応」をセットで考えることです。

実際の被害は、更新不足や認証の弱さ、監視の不備、過剰な権限設定など、複数の要因が重なって発生します。そのため、更新管理、認証強化、バックアップ、監視、権限管理といった基本対策を継続的に実施することが不可欠です。

サイト運用におけるセキュリティ対策は一度設定して終わるものではなく、日常業務の一部として継続的に見直していく必要があります。事前に対策が整っているサイトほど、攻撃を受けにくく、万が一の際にも迅速な復旧が可能になります。

後回しにした部分が、そのまま侵入口になります。今の運用を見直し、リスクを先に取り除くことが最も現実的で効果的な対策です。